使用基于主机的入侵检测系统保护您的服务器

版本1.0

作者:Falko Timme

本文介绍如何安装和运行基于开源主机的入侵检测系统OSSEC HIDS。 它执行日志分析,完整性检查,rootkit检测,基于时间的警报和主动响应。 它可以帮助您检测攻击,软件滥用,违反政策以及其他形式的不当活动。

使用OSSEC HIDS,您可以监视多个系统,一个系统是OSSEC HIDS服务器,另一个系统是向服务器报告的OSSEC HIDS代理。 但是,在本教程中,我只想监视一个系统,所以我执行“本地”安装,以便OSSEC HIDS将在该系统上进行本地工作。

在下面我使用Debian Sarge(3.1)系统来安装OSSEC HIDS。

我想先说说这不是建立这样一个系统的唯一途径。 实现这一目标有很多方法,但这是我所采取的方式。 我不会保证这将为您工作!

1安装OSSEC HIDS

安装OSSEC HIDS非常简单,只是下载源码,运行安装脚本并回答安装脚本的问题。 首先,我们下载并解压缩OSSEC HIDS源:

cd /tmp

wget http://www.ossec.net/files/ossec-hids-0.9-1a.tar.gz

tar xvfz ossec-hids-0.9-1a.tar.gz

然后我们运行安装脚本:

cd ossec-hids-0.9-1a

./install.sh

安装脚本会询问几个问题:

** Para instalação em português, escolha [br].

** Fur eine deutsche Installation wohlen Sie [de].

** For installation in English, choose [en].

** Para instalar en Español , eliga [es].

** Pour une installation en français, choisissez [fr]

** Per l'installazione in Italiano, scegli [it].

** æ¥æ¬èªã§ã¤ã³ã¹ãã¼ã«ãã¾ãï¼é¸æãã¦ä¸ãã

ï¼[jp].

** Aby instalowaÄ w jÄzyku Polskim, wybierz [pl].

** ÐÐ»Ñ Ð¸Ð½ÑÑÑÑкÑий по ÑÑÑановке на ÑÑÑÑком ,введиÑе [ru].

** Türkçe kurulum için seçin [tr].

(en/br/de/es/fr/it/jp/pl/ru/tr) [en]: <-- en (or one of the other options, if you don't want to use English)

OSSEC HIDS v0.9-1安装脚本 - http://www.ossec.net

You are about to start the installation process of the OSSEC HIDS.

You must have a C compiler pre-installed in your system.

If you have any questions or comments, please send an e-mail

to dcid@ossec.net (or daniel.cid@gmail.com).

- System: Linux server1.example.com 2.6.8-2-386

- User: root

- Host: server1.example.com

- 按ENTER继续,或按Ctrl-C中止。 - < - [ENTER]

你想要什么样的安装(服务器,代理,本地或帮助)? < - 本地

- 选择安装OSSEC HIDS [/ var / ossec]的位置: < - / var / ossec

你想要电子邮件通知吗? (y / n)[y]: < - y

- 你的电子邮箱地址是什么? < - example@example.com(请在此输入您自己的电子邮件地址)

- 我们发现您的SMTP服务器为:mail.example.com。 - 你想用吗? (y / n)[y]: < - y(通常您可以接受安装程序的建议,除非您要使用其他SMTP服务器)

3.2 - 要运行完整性检查守护程序吗? (y / n)[y]: < - y

3.3-您要运行rootkit检测引擎吗? (y / n)[y]: < - y

- 要启用主动响应吗? (y / n)[y]: < - y

- 要启用防火墙删除响应吗? (y / n)[y]: < - y

- 您要添加更多的IP到白名单吗? (y / n)? [n]: < - n(除非您要将更多IP地址列入白名单)

3.6-设置配置以分析以下日志: - / var / log / messages - /var/log/auth.log - / var / log / syslog - /var/log/mail.info

- If you want to monitor any other file, just change

the ossec.conf and add a new localfile entry.

Any questions about the configuration can be answered

by visiting us online at http://www.ossec.net .

---按ENTER继续--- < - [ENTER]

- 系统是Linux(SysV)。 - 在启动过程中修改了启动OSSEC HIDS的初始化脚本。 为/etc/init.d/ossec添加系统启动... /etc/rc0.d/K20ossec - > ../init.d/ossec /etc/rc1.d/K20ossec - > ../init.d/ossec /etc/rc6.d/K20ossec - > ../init.d/ossec /etc/rc2.d/S20ossec - > ../init.d/ossec /etc/rc3.d/S20ossec - > ../init.d/ossec /etc/rc4.d/S20ossec - > ../init.d/ossec /etc/rc5.d/S20ossec - > ../init.d/ossec

- Configuration finished properly.

- To start OSSEC HIDS:

/var/ossec/bin/ossec-control start

- To stop OSSEC HIDS:

/var/ossec/bin/ossec-control stop

- The configuration can be viewed or modified at /var/ossec/etc/ossec.conf

Thanks for using the OSSEC HIDS.

If you have any question, suggestion or if you find any bug,

contact us at contact@ossec.net or using our public maillist at

ossec-list@ossec.net

(http://mailman.underlinux.com.br/mailman/listinfo/ossec-list).

More information can be found at http://www.ossec.net

---按ENTER完成(可能更多的信息如下)。 --- < - [ENTER]

就是这样,OSSEC HIDS现在已经安装好并准备开始了。

2启动和运行OSSEC HIDS

为了启动OSSEC HIDS,我们运行这个命令:

/etc/init.d/ossec start

输出应如下所示:

server1:/etc/init.d# /etc/init.d/ossec start

Starting OSSEC HIDS v0.9-1 (by Daniel B. Cid)...

Started ossec-maild...

Started ossec-execd...

Started ossec-analysisd...

Started ossec-logcollector...

Started ossec-syscheckd...

Completed.

server1:/etc/init.d#

正如您在OSSEC HIDS安装期间可能看到的,安装程序还为OSSEC HIDS创建了必要的系统启动链接,以便每当您启动/重新引导系统时,OSSEC HIDS都将自动启动。

OSSEC HIDS启动后,将在后台静默运行,执行日志分析,完整性检查,rootkit检测等。您可以通过执行

ps aux

在输出中你应该找到这样的东西:

ossecm 2038 0.0 0.4 1860 792? S 12:40 0:00 / var / ossec / bin / ossec-maild root 2042 0.0 0.3 1736 648? S 12:40 0:00 / var / ossec / bin / ossec-execd ossec 2046 0.2 0.5 2192 1136? S 12:40 0:00 / var / ossec / bin / ossec-analysisd root 2050 0.0 0.2 1592 556? S 12:40 0:00 / var / ossec / bin / ossec-logcollector root 2054 12.2 0.3 1756 616? S 12:40 0:05 / var / ossec / bin / ossec-syscheckd

OSSEC HIDS日志文件是/var/ossec/logs/ossec.log ,所以你可以检查它,看看发生了什么,例如使用tail命令。

tail -f /var/ossec/logs/ossec.log

显示实时发生的情况。 按CTRL-C退出。

tail -n 100 /var/ossec/logs/ossec.log

显示OSSEC HIDS日志的最后100行。

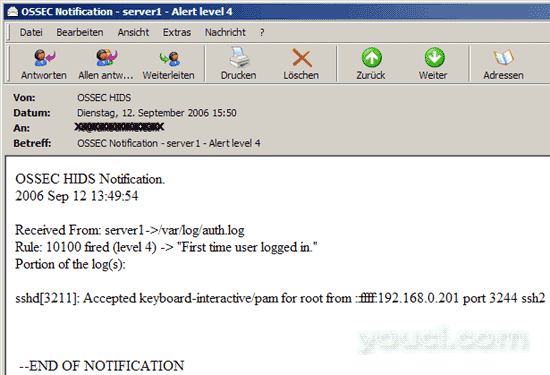

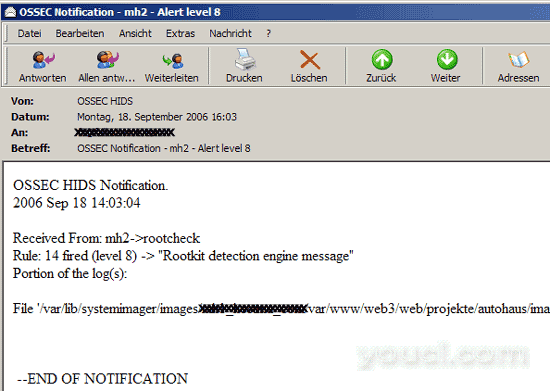

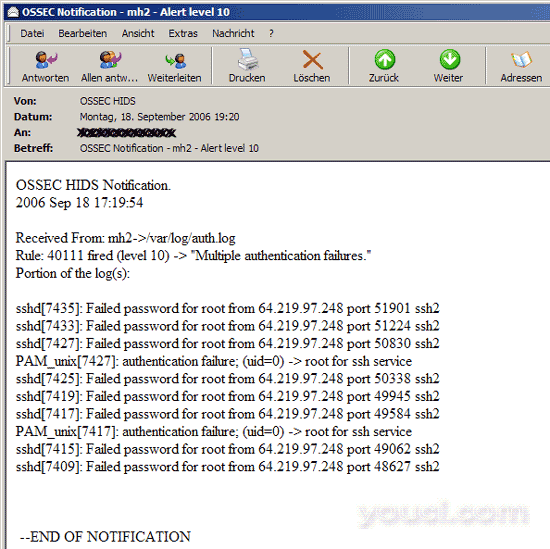

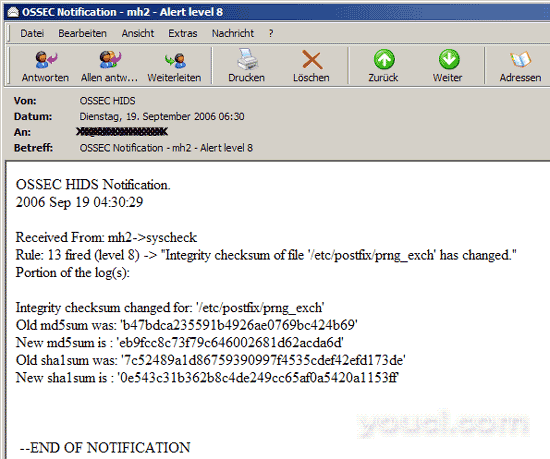

每当OSSEC HIDS检测到可疑信息时,它都会发送一封电子邮件,其中包含有关活动的报告到您在安装过程中指定的电子邮件地址:

如果要更改OSSEC HIDS的设置(例如更改电子邮件地址,添加自定义规则集等),可以通过编辑配置文件/var/ossec/etc/ossec.conf (以XML格式) 。 您可以使用命令行编辑器(如vi)来执行此操作:

vi /var/ossec/etc/ossec.conf

该文件如下所示:

<ossec_config>

<global>

<email_notification>yes</email_notification>

<email_to>example@example.com</email_to>

<smtp_server>mail.example.com.</smtp_server>

<email_from>ossecm@example.com</email_from>

</global>

[...]

|

如果更改文件,请务必重新启动OSSEC HIDS:

/etc/init.d/ossec restart

为了学习如何将自定义规则集等添加到OSSEC HIDS配置中,请参考OSSEC HIDS手册: http : //www.ossec.net/en/manual.html

3链接

- OSSEC HIDS: http : //www.ossec.net