一种多阶段的方法来保护您的电子邮件通信

当谈到邮件服务器相关的安全性时,往往将问题限制在消息应用的安全措施上,甚至更多的是防病毒和反垃圾邮件保护。 然而,这只是在更复杂的安全服务器过程中的一个阶段。 本文旨在识别和解释所有安全层 ,在选择某个邮件服务器时,因此在配置和使用它时非常重要。

1.保护邮件服务器连接

当使用新安装的邮件服务器时,管理员应首先确保他们使用安全连接。 安全连接有两个主要的可能性: 加密和类似防火墙的规则 。

随着互联网已成为数据传输的首选媒介,编码方法不断发展。 最常用的加密方法是SSL(安全套接字层)和TLS(传输层安全性) 。 然而,加密的错误使用通常会导致安全漏洞。 最常见的示例是包含安全和不安全信息的网页,或仅通过普通登录页面登录后才能保护的通信。

2.保护邮件服务器协议

在确保电子邮件传输的第一阶段之后,下一步采取的行动将是保护协议。

推荐的步骤是为每个接口使用多个监听器,并将它们与某些允许和拒绝规则相关联 。 另外,限制连接和身份验证错误的数量,会话的最大命令数或设置超时可以帮助保护您的服务器免受进一步的DOS攻击。

为了进一步增强协议安全性,我们建议客户端控制规则 ,基于发件人或接收方地址以及电子邮件数量和大小的一些限制。

认证在协议级别也非常重要。 通过实施简单(简单,登录,CRAM-MD5)或复杂(GSSAPI,Kerberos)的多种身份验证方法 ,邮件服务器增强了通信安全性,更好地配备了攻击和未经授权的访问。

其他有效的协议级解决方案正在确保您的邮件服务器符合RFC规定 ,并阻止电子邮件循环 (一个非常简单的方法将设置每封电子邮件的最大数量的“Received”标头)。

3.保护电子邮件控制参数

主机控制是确保只有电子邮件服务器进一步处理有效的电子邮件的另一种简单方法。 两种众所周知的方法是 SPF(发件人策略框架)和 基于DNS的黑洞列表 。 SPF记录是由DNS服务器内的域发布的公共信息。 通常他们指向并确认域的真实地址。 通过使用SPF检查,您可以成功地防止垃圾邮件和反向散布电子邮件。

黑名单可能是公开的(免费)或私有的,通常包含开放式中继服务器,开放代理和无垃圾邮件过滤的ISP的IP地址。 您的服务器需要设置,以便请求此类列表,而不接受由其中包含的IP地址发起的连接。 如果您的某个服务器被错误列出,要从这样的列表中删除,您可能需要填写在线表单,联系列表管理员,或者在更严重的情况下更改您的IP。

更复杂的身份验证方法是 DKIM(域密钥识别邮件签名) 。 雅虎实施并由Google,思科,Sendmail,PGP支持,DKIM有很大的机会成为标准的认证方法。 电子邮件头包含一个加密的签名,并被加密,指向加密的密钥,由发送域在DNS服务器上发布。 处理电子邮件的服务器将使用此密钥对电子邮件正文进行解码。 如果解密成功,则电子邮件是有效的。

中继规则有时可能会使安全服务器与不安全的服务器之间产生区别。 我们的第一个建议是永远不接受开放式中继,因为它可以很容易地让你黑名单。 因此,您应该根据发件人地址/收件人地址或仅针对经过身份验证的用户实施一些中继规则。 选择邮件服务器时,应确保具有以下功能:允许创建中继规则,域身份验证是可配置的,发送界面是可自定义的,它支持SSL / TSL和不同的身份验证方法和扩展。

4.安全配置和管理

只能向 管理员授予对 配置文件的访问权限。 此外,该文件应始终非常具体,易于理解和修改,而所有默认值都应该是安全的。 例如,允许开放式继电器的默认值将代表主要的安全漏洞。

应提供 备用管理模块 (Web界面,命令行界面)以修改服务器配置。 与这些模块的所有连接都是通过SSL制作也是非常重要的。 为了确保安全访问这些模块,我们建议使用具有 专有HTTP服务器和 基于HTML的脚本语言的邮件服务器。

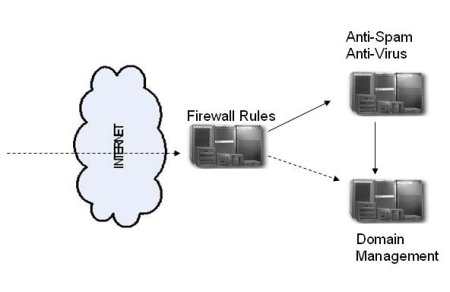

我们最完整的安全建议是实施 “智能主机”系统。 这样的系统由安装在不同机器上的几个邮件服务器组成,每个执行特定任务。 提供最佳连接和协议安全性的服务器应侧重于防火墙保护。 第二个应该运行电子邮件控制参数(包括反垃圾邮件和防病毒应用程序)。 第三个应该主要关注域管理。 但是,智能主机可能需要比系统中更多的硬件和软件资源。

智能主机

结论

有关进一步的信息,意见和问题,请随时访问 AXIGEN网站或放弃我们的支持团队(support@AXIGEN.com)。