如何通过一次性密码和相互认证来保护SSL VPN

基于SSL的VPN旨在消除用户PC上复杂配置的需要。 不幸的是,在公共WiFi网络的危险之前,更严格的监管要求已经形成。 由于WiFi,许多困难的攻击现在很简单。 特别是,中间人攻击可以拦截SSL加密的流量,从而使基于SSL的VPN无用 - 即使它受到典型的一次性密码系统的保护。 中间人可以在分配的时间内轻松地将一次性密码提供给基于SSL的VPN。

为了阻止这种攻击,需要进行相互认证。 相互认证意味着用户被验证到该站点并且该站点被验证给该用户 。 在本文档中,我们将展示如何配置WiKID强身份验证系统 ,为SSL-Explorer提供强大的相互身份验证。 为了方便生活,我们将使用VMware版本的SSL-Explorer和WiKID。 我们会告诉你什么期望的,当它的工作原理和什么期望,当它不。

虽然您可能会尝试使用客户端证书进行SSL VPN身份验证,但为什么WiKID可能更适合您的原因有几个。 首先,您可能拥有非SSL VPN远程服务。 也许您有需要双因素认证的OpenVPN或SSH 。 WiKID为您提供了一个中央远程用户数据库。 此外,由于WiKID验证了服务器上的PIN,因此不会被动暴力攻击,因此比典型证书更安全。 WiKID易于管理,不需要CRL列表管理。

我们假设您已经配置了网络等配置的服务器,并且可以添加双因素身份验证。

配置WiKID服务器

将域添加到WiKID服务器

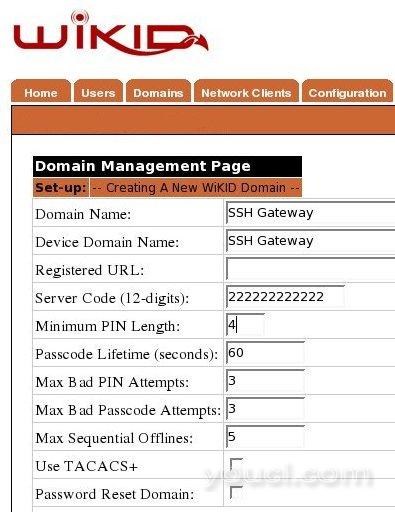

这很容易 从WiKID服务器的Web管理界面,单击“ 域 ”选项卡和“ 创建新域” 。 输入网关的域名和设备名称。 设备名称将显示在WiKID令牌上。 在“注册URL”框中输入SSL VPN服务器的URL。 创建域后,WiKID服务器将从VPN获取证书,因此请确保输入“https:”。 服务器代码将是WiKID服务器的可路由,零填充IP地址(例如10.1.1.1 = 010001001001)。 设置您认为合适的其他参数。 虽然较长的PIN可以在数学上提高安全性,但是四位数的PIN可能更好:如果用户使用他的ATM PIN,他更有可能保护它。

创建一个网络客户端

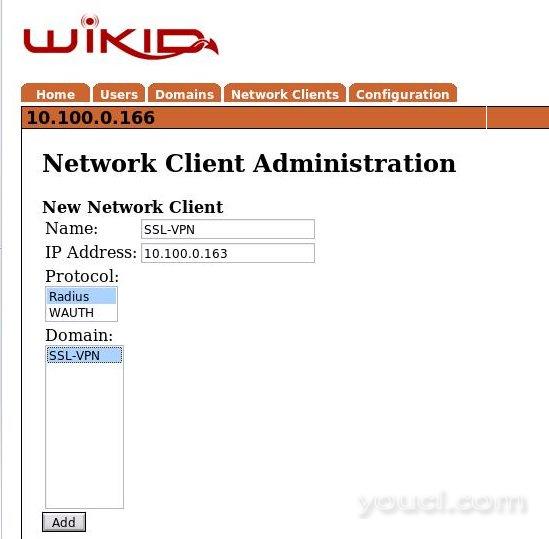

保存域信息后,单击网络客户端选项卡和创建新的网络客户端 。 在内部网络中输入此客户端的名称和SSL VPN服务器的IP地址。 选择Radius作为协议和您上面创建的域作为域。

添加一个用户

如果您有大量用户,或者您希望让用户自己做的工作,您可以配置一些简单的脚本,以允许用户在WiKID服务器上进行验证。 例如,有ASP脚本,您可以在LAN上运行,以根据其Active Directory凭据配置用户。 Java,Python,PHP和Ruby网络客户端软件包也提供了示例。 在这个例子中,我们将手动添加一个用户。

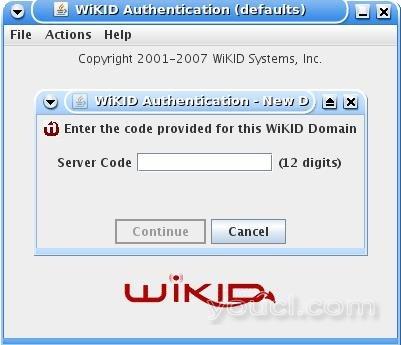

如果还没有,您可以下载开源的WiKID PC令牌客户端的副本。 Blackberry,Palm,Windows Mobile和J2ME令牌客户端尚不支持相互验证。 首次启动令牌客户端时,您需要创建密码。 一旦启动,选择操作和创建新的域

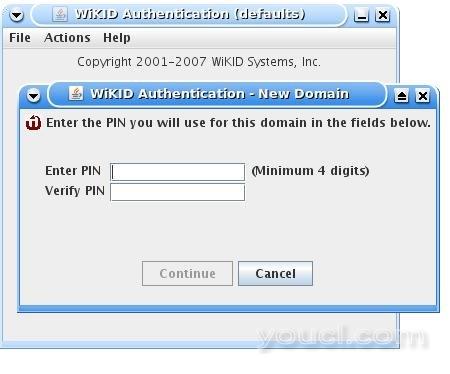

输入12位域标识符,公钥将发送到WiKID服务器。 系统将提示您输入PIN。

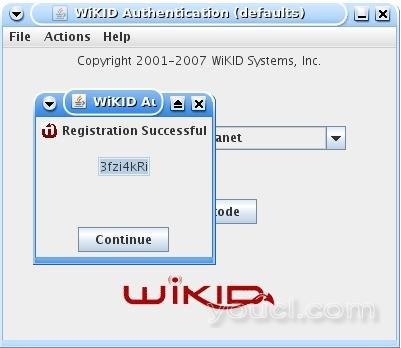

WiKID服务器将存储PIN并返回注册码。

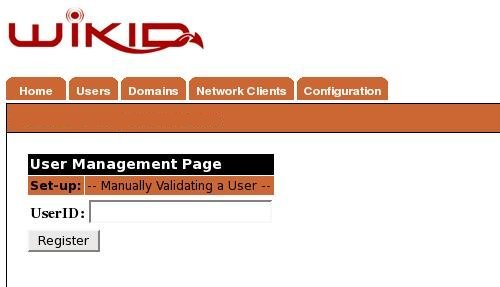

此时,该帐户已经在WiKID服务器上创建,但它没有激活。 我们将手动验证WiKID服务器上的用户。 从WiKIDAdmin Web界面,单击用户并手动验证用户 。 单击注册码并输入用户名。

现在,从令牌客户端,选择您创建的域并输入您的PIN。 您应该获得一次性密码(将被复制到剪贴板),您的浏览器应启动到注册的URL。