使用TrueCrypt 5保护您的文件在Fedora 8上

版本1.0

作者:Oliver Meyer <o [dot] meyer [at] projektfarm [dot] de>

本文档介绍如何在Fedora 8上设置TrueCrypt 5。从TrueCrypt页面可以看出:“TrueCrypt是一个用于建立和维护一个即时加密卷(数据存储设备)的软件系统,即时加密意味着在加载或保存数据之前,数据将被自动加密或解密,无需用户干预。加密卷中存储的数据不能被读取(解密),而不使用正确的密码/密钥文件或正确的加密密钥。文件系统被加密(例如,文件名,文件夹名,每个文件的内容,可用空间,元数据等)。

版本5的一个重要变化是它不再受到Linux内核更改的影响。

这个howto是一个没有任何保证的实用指南 - 它不包括理论背景。 建立这样的系统有许多方法 - 这就是我选择的方式。

1准备

1.1 TrueCrypt组

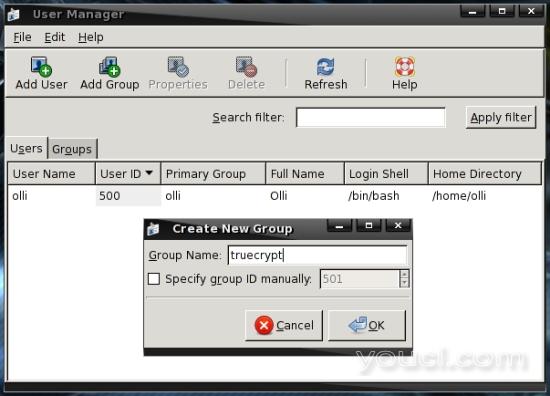

首先,我们必须在下一步中创建一个我们将在sudo配置中使用的组。 属于此组的所有用户将能够以完整卷使用TrueCrypt。 Gnome系统菜单中提供了用户和组的设置。

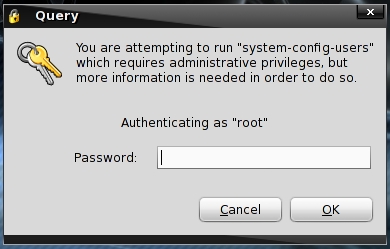

输入root密码。

点击“添加组”,创建组“truecrypt”。

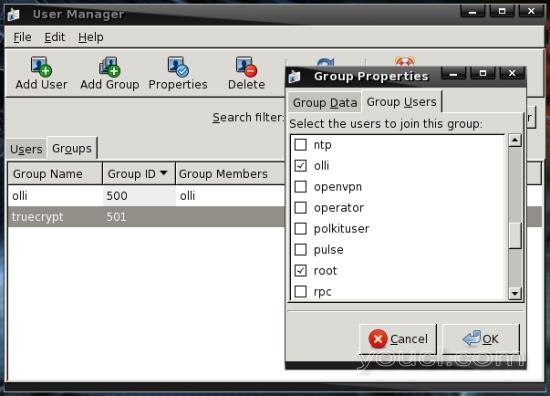

然后单击“组”-tab,然后双击新组“truecrypt”。 在“组属性”窗口中单击“组用户”,并将root和所有可以使用TrueCrypt的用户添加到组中。

1.2 Sudo

使用yum或您首选的yum-frontend安装以下软件包。

- sudo

之后,我们必须调整sudo配置,以便组“truecrypt”的所有成员能够使用它(需要安装加密的文件/设备)。 通过以下方式打开sudo配置(需要root权限)

visudo

添加以下行...

%truecrypt ALL=(root) NOPASSWD:/usr/bin/truecrypt

...并注释掉:

Defaults requiretty

配置应如下所示:

## Sudoers allows particular users to run various commands as ## the root user, without needing the root password. ## ## Examples are provided at the bottom of the file for collections ## of related commands, which can then be delegated out to particular ## users or groups. ## ## This file must be edited with the 'visudo' command. ## Host Aliases ## Groups of machines. You may prefer to use hostnames (perhaps using ## wildcards for entire domains) or IP addresses instead. # Host_Alias FILESERVERS = fs1, fs2 # Host_Alias MAILSERVERS = smtp, smtp2 ## User Aliases ## These aren't often necessary, as you can use regular groups ## (ie, from files, LDAP, NIS, etc) in this file - just use %groupname ## rather than USERALIAS # User_Alias ADMINS = jsmith, mikem ## Command Aliases ## These are groups of related commands... ## Networking Cmnd_Alias NETWORKING = /sbin/route, /sbin/ifconfig, /bin/ping, /sbin/dhclient, /usr/bin/net, /sbin/iptables, /usr/bin/rfcomm, /usr/bin/wvdial, /sbin/iwconfig, /sbin/mii-tool ## Installation and management of software Cmnd_Alias SOFTWARE = /bin/rpm, /usr/bin/up2date, /usr/bin/yum ## Services Cmnd_Alias SERVICES = /sbin/service, /sbin/chkconfig ## Updating the locate database Cmnd_Alias LOCATE = /usr/sbin/updatedb ## Storage Cmnd_Alias STORAGE = /sbin/fdisk, /sbin/sfdisk, /sbin/parted, /sbin/partprobe, /bin/mount, /bin/umount ## Delegating permissions Cmnd_Alias DELEGATING = /usr/sbin/visudo, /bin/chown, /bin/chmod, /bin/chgrp ## Processes Cmnd_Alias PROCESSES = /bin/nice, /bin/kill, /usr/bin/kill, /usr/bin/killall ## Drivers Cmnd_Alias DRIVERS = /sbin/modprobe # Defaults specification # # Disable "ssh hostname sudo <cmd>", because it will show the password in clear. # You have to run "ssh -t hostname sudo <cmd>". # # Defaults requiretty Defaults env_reset Defaults env_keep = "COLORS DISPLAY HOSTNAME HISTSIZE INPUTRC KDEDIR LS_COLORS" Defaults env_keep += "MAIL PS1 PS2 QTDIR USERNAME LANG LC_ADDRESS LC_CTYPE" Defaults env_keep += "LC_COLLATE LC_IDENTIFICATION LC_MEASUREMENT LC_MESSAGES" Defaults env_keep += "LC_MONETARY LC_NAME LC_NUMERIC LC_PAPER LC_TELEPHONE" Defaults env_keep += "LC_TIME LC_ALL LANGUAGE LINGUAS _XKB_CHARSET XAUTHORITY" ## Next comes the main part: which users can run what software on ## which machines (the sudoers file can be shared between multiple ## systems). ## Syntax: ## ## user MACHINE=COMMANDS ## ## The COMMANDS section may have other options added to it. ## ## Allow root to run any commands anywhere root ALL=(ALL) ALL %truecrypt ALL=(root) NOPASSWD:/usr/bin/truecrypt ## Allows members of the 'sys' group to run networking, software, ## service management apps and more. # %sys ALL = NETWORKING, SOFTWARE, SERVICES, STORAGE, DELEGATING, PROCESSES, LOCATE, DRIVERS ## Allows people in group wheel to run all commands # %wheel ALL=(ALL) ALL ## Same thing without a password # %wheel ALL=(ALL) NOPASSWD: ALL ## Allows members of the users group to mount and unmount the ## cdrom as root # %users ALL=/sbin/mount /mnt/cdrom, /sbin/umount /mnt/cdrom ## Allows members of the users group to shutdown this system # %users localhost=/sbin/shutdown -h now

2安装TrueCrypt

请查看http://www.lfarkas.org/linux/packages/fedora/8/i386/ ,以了解哪个是Fedora 8的最新版本。当我写这个版本是5.1-1版本时。 请注意,Fedora 8没有可用的官方软件包。

cd /tmp/

wget http://www.lfarkas.org/linux/packages/fedora/8/i386/truecrypt-5.1-1.i386.rpm

yum localinstall truecrypt-5.1-1.i386.rpm --nogpgcheck

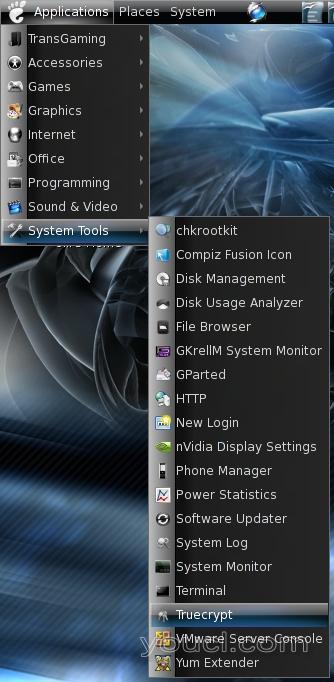

3 Gnome菜单

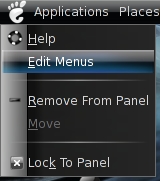

现在,我们创建了一个启动器,可以在Gnome菜单中访问TrueCrypt。 右键点击Gnome菜单,选择“编辑菜单”。

单击左侧您要创建启动器的菜单(我选择了“系统工具”)。 然后点击右侧的“新建项目”,创建一个新的启动器。 设置启动器属性如下:

类型: 应用

名称: TrueCrypt

命令: truecrypt

选择一个启动器图标,如果需要,插入一个注释。

4访问TrueCrypt

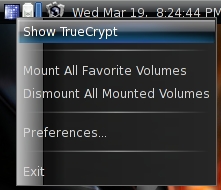

您现在可以使用启动器访问TrueCrypt gui。 请注意,也可以通过命令行使用TrueCrypt。

此外,您将在上面板中看到一个TrueCrypt图标(即使您关闭gui),您可以在其中显示/隐藏gui,装载/卸载卷并调整几个设置。

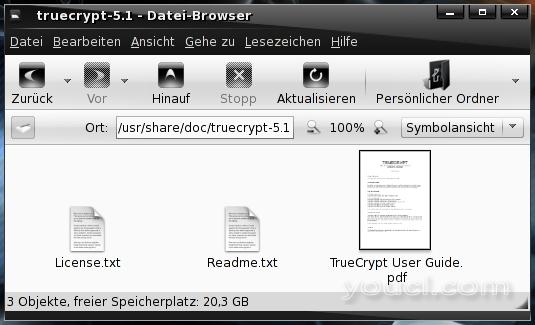

请查看文档( /usr/share/doc/truecrypt-5.1/ ),了解如何使用TrueCrypt。

5链接

- Fedora: http : //fedoraproject.org/

- TrueCrypt: http : //www.truecrypt.org/