使用防火墙生成器配置源和目标NAT

[mi] [net] [net] [dot] com>

http://www.fwbuilder.org

防火墙构建器是防火墙配置和管理GUI,支持从单个应用程序配置各种防火墙。 支持的防火墙包括Linux iptables,BSD pf,Cisco ASA / PIX,Cisco路由器访问列表等等。 支持的平台的完整列表以及可下载的二进制软件包和软件代码可以在http://www.fwbuilder.org找到。

在本教程中,我们将介绍如何使用防火墙生成器配置转换原始数据包的源和目标IP地址的NAT规则。 这种类型的NAT配置可以在各种网络配置中有用。

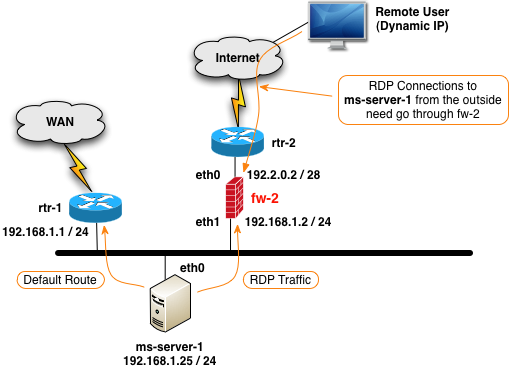

在某些情况下,数据包的源IP地址和目标IP地址都需要NAT。 下图显示了使用远程桌面协议(RDP)从外部远程访问内部服务器的情况。

这种情况复杂化的是,ms-server-1服务器的默认路由将流量指向rtr-1而不是fw-2 。 如果远程用户尝试从Internet连接到ms-server-1,并且在fw-2防火墙上配置了目的地NAT,将流量从其外部eth0接口上的特定端口转发到端口3389(RDP),ms -server-1,由于默认路由,ms-server-1服务器会将RDP响应流量发送到rtr-1,远程桌面连接将永远不会建立。

解决这个问题的一个方法是配置fw-2与“双”NAT,导致原始源和原始目标IP地址被修改。 通过将源IP修改为fw-2的内部eth1地址,来自rp流量的ms-server-1服务器的返回报文将被正确发送到fw-2 ,远程桌面连接将正常工作。

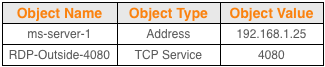

本教程假设除了fw-2防火墙对象外,Firewall Builder中已经配置了以下对象和属性。

防火墙生成器对象

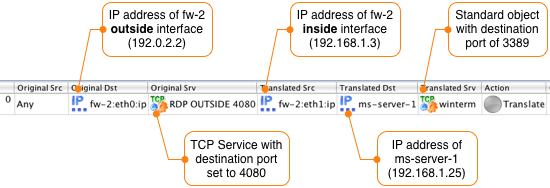

使用标准库中的这些对象和对象创建NAT规则。 配置双NAT规则后,应如下图所示。

注意:原始Src设置为任何,这将匹配Internet上任何远程PC的IP地址。 要使用RDP连接ms-server-1内部服务器,远程PC将连接到端口4080上的fw-2的外部接口。

以下是防火墙生成器生成的编译器输出,用于在iptables防火墙上配置此规则:

$IPTABLES -t nat -A PREROUTING -p tcp -m tcp -d 192.0.2.2 --dport 4080 -j DNAT \

--to-destination 192.168.1.25:3389

$IPTABLES -t nat -A POSTROUTING -o eth1 -p tcp -m tcp -d 192.168.1.25 \

--dport 3389 -j SNAT --to-source 192.168.1.3

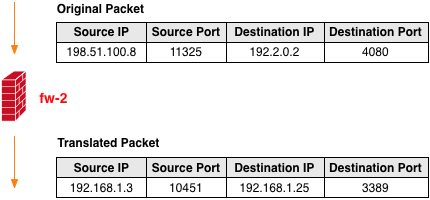

防火墙上安装了NAT规则后,将会转发fw-2外部接口端口4080的流量,如下图所示。

注意:上述示例中的源端口是随机的,并由发起TCP连接的系统生成。