如何使用WiKID强身份验证服务器添加双重身份验证以Openvpn AS

自从我们上一篇关于如何使用WiKID强认证系统向OpenVPN添加双因素认证的教程已经有一段时间了 。 OpenVPN的人们最近一直很活跃,看起来好像是看看他们做了什么。 它仍然很简单的配置,但它主要是通过新的光滑的Web界面完成。

我下载了CentOS版本的OpenVPN访问服务器 ,并将RPM放在使用我们的Enterprise ISO构建的WiKID服务器上。

# rpm -ivh openvpn-as-1.3.4-CentOS5.i386.rpm

系统将提示您使用以下命令配置服务器:

/usr/local/openvpn_as/bin/ovpn-init

通过以下几个选项,

Once you provide a few initial configuration settings, OpenVPN Access Server can be configured by accessing its Admin Web UI using your Web browser. Please specify the network interface and IP address to be used by the Admin Web UI: (1) all interfaces: 0.0.0.0 (2) eth0: 10.100.0.125 Please enter the option number from the list above (1-2). > Press Enter for default [2]:

输入所有选项的默认值,如果您知道您正在做什么,请更改它们。

通过管理Web界面配置服务器

在您指定的接口和端口上进入Web界面。 使用root或您以上提供的任何凭据登录。

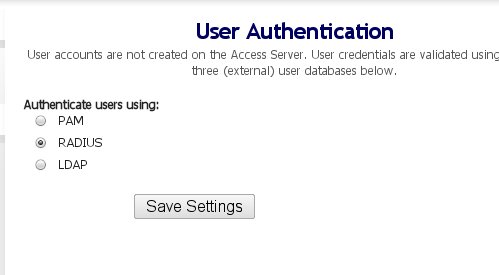

一旦您登录,单击验证 - >常规链接,然后选择半径进行身份验证:

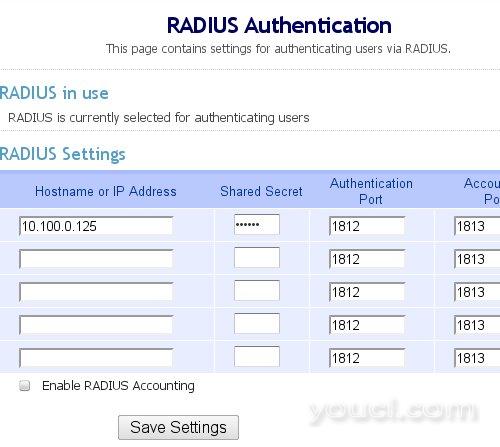

一旦指定要使用Radius,单击Radius链接以输入详细信息。 由于这是在同一台服务器上运行,所以我们使用相同的IP地址。 注意,尽管我们没有使用本地主机IP作为WiKID服务器半径监听器正在使用它。

那就是OpenVPN服务器。